| 序号 | 漏洞名称 | 加固建议 |

|---|---|---|

| 1 | Oracle Fusion Middleware Oracle WebLogic Server组件安全漏洞(CVE-2017-10352) | http://www.oracle.com/technetwork/security-advisory/cpuoct2017-3236626.html |

| 2 | Oracle Fusion Middleware和Oracle WebLogic Server 输入验证错误漏洞(CVE-2021-35617) | https://www.oracle.com/security-alerts/cpuoct2021.html |

| 3 | Oracle WebLogic Server 安全漏洞(CVE-2023-21996) | https://www.oracle.com/security-alerts/cpuapr2023.html |

| … |

一. 补丁文件下载

根据提示直接找最新的,官方补丁状况都是包含老补丁持续兼容更新

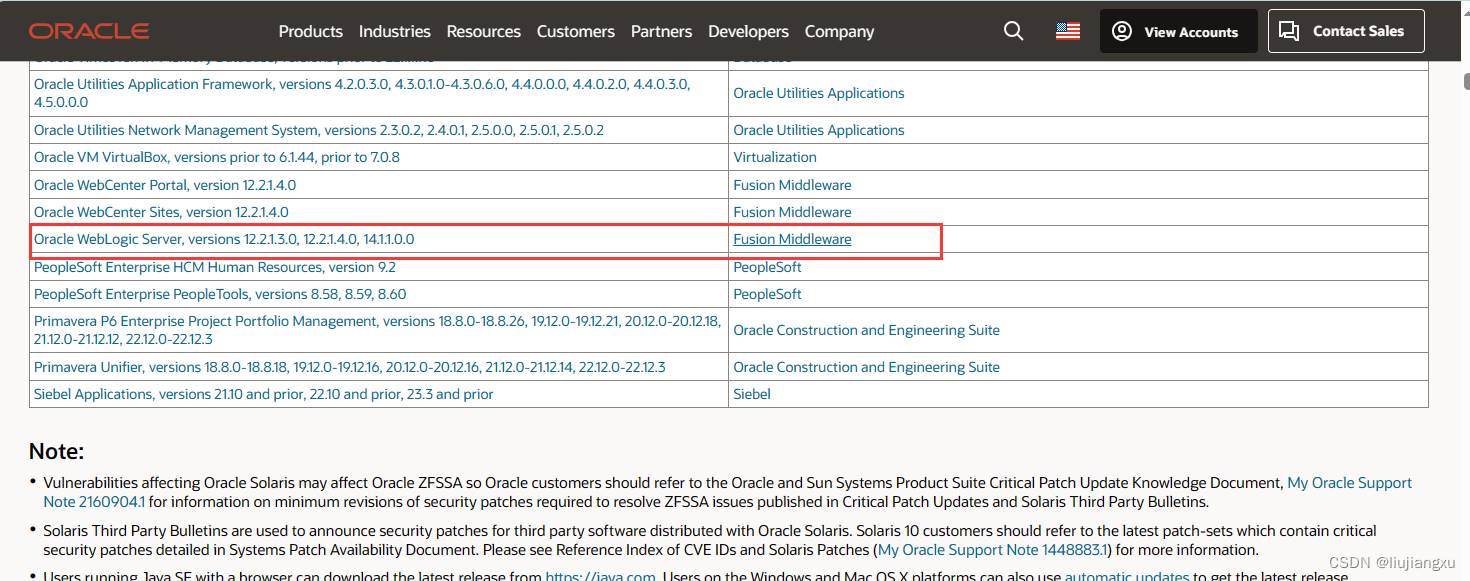

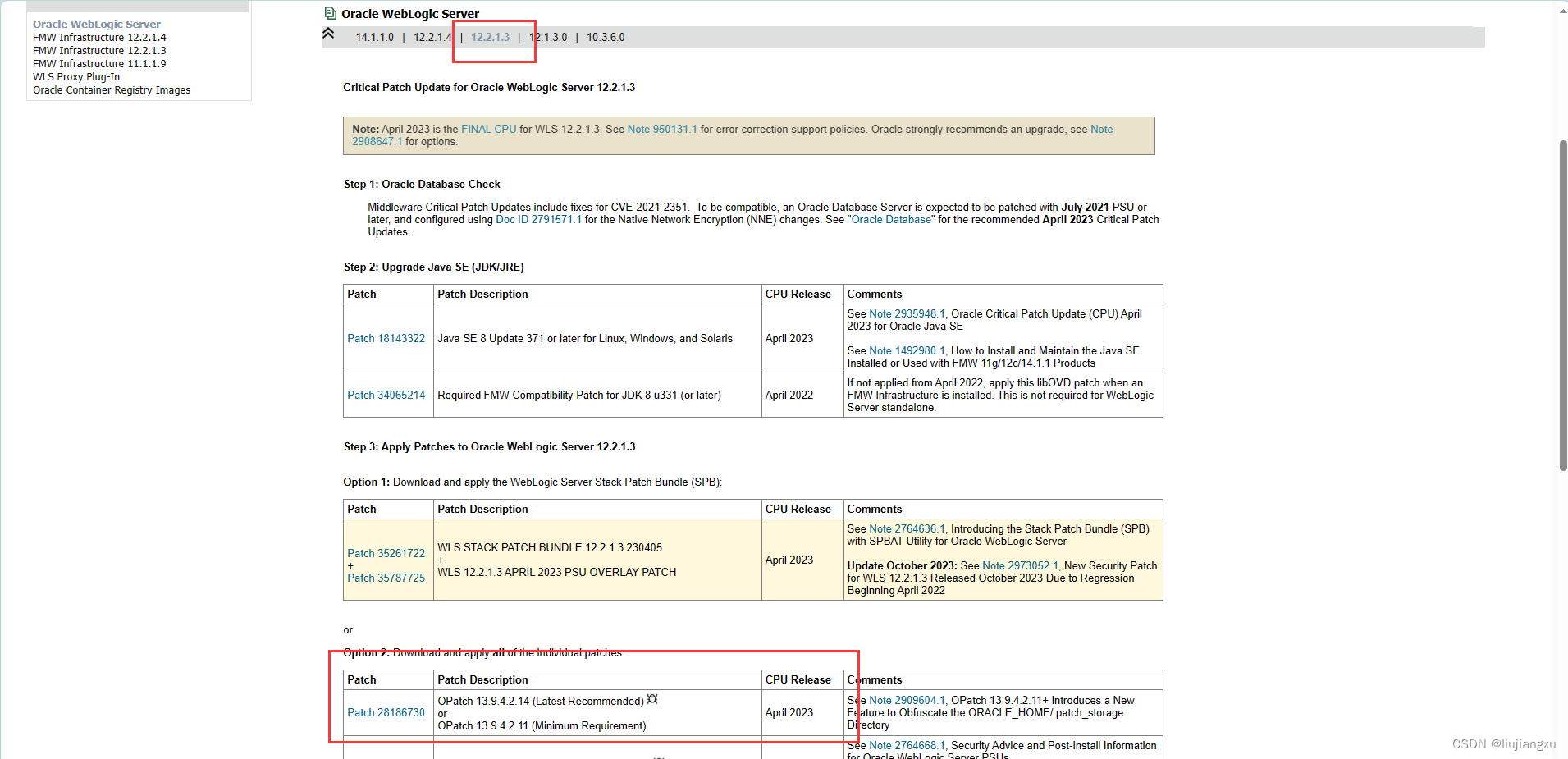

1.1 查找属于weblogic server 对应的内容

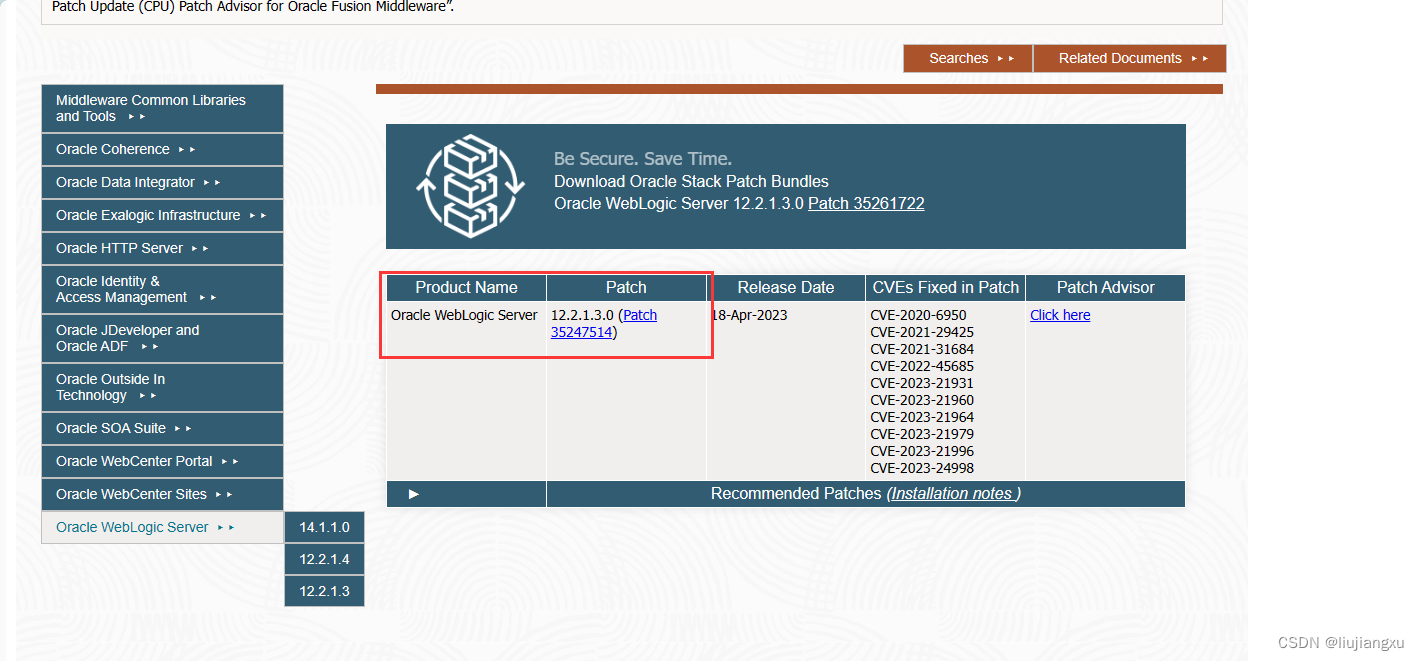

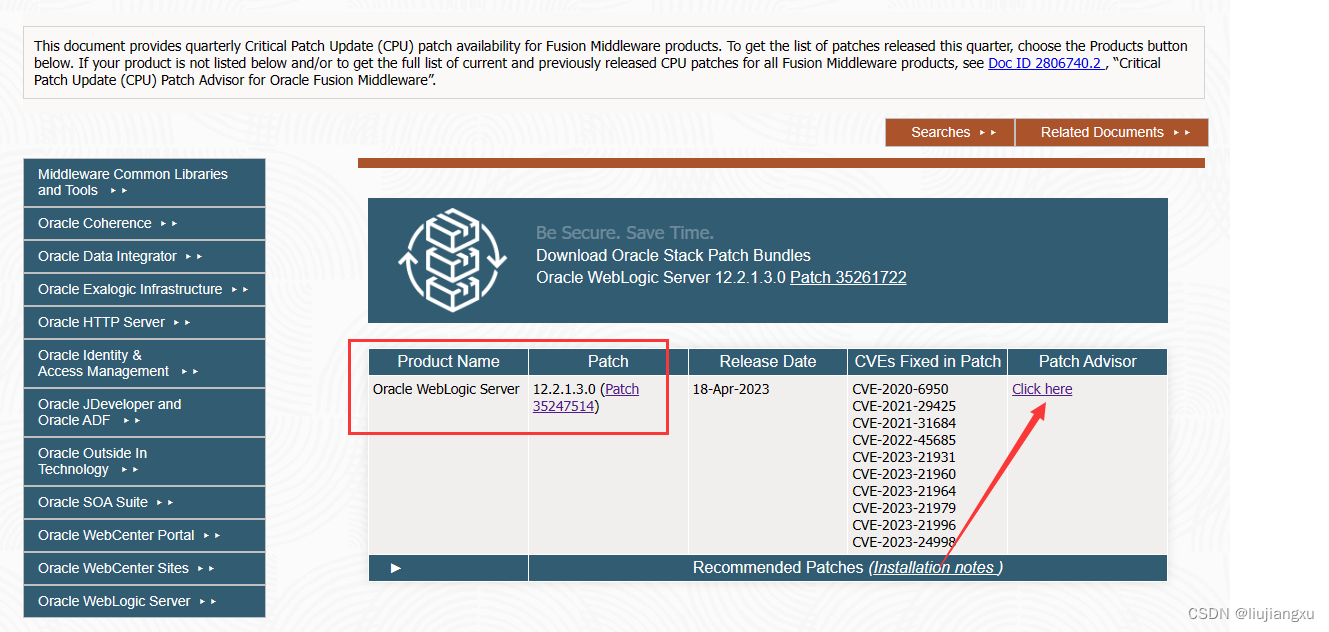

1.2 oracle weblogic server选择对应的版本,我这里对应最新的patch35247514

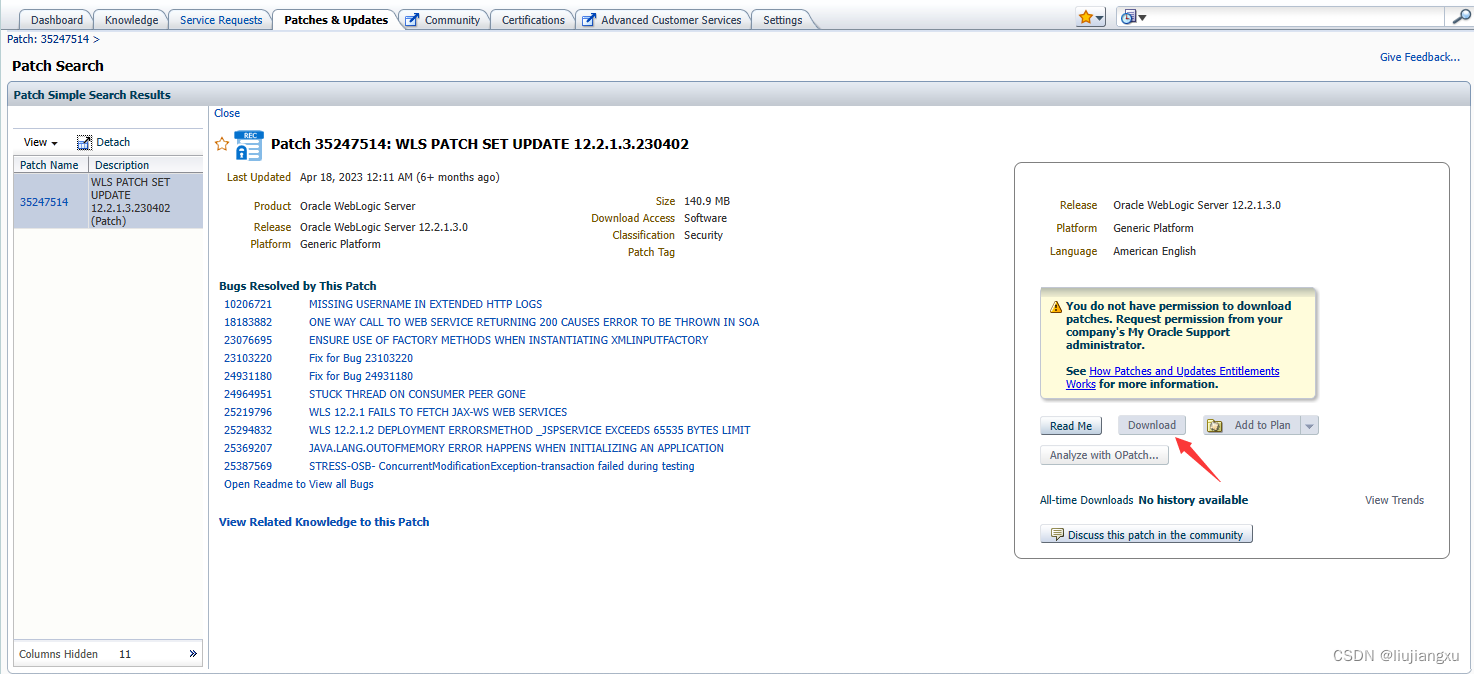

1.3 需要权限账号下载

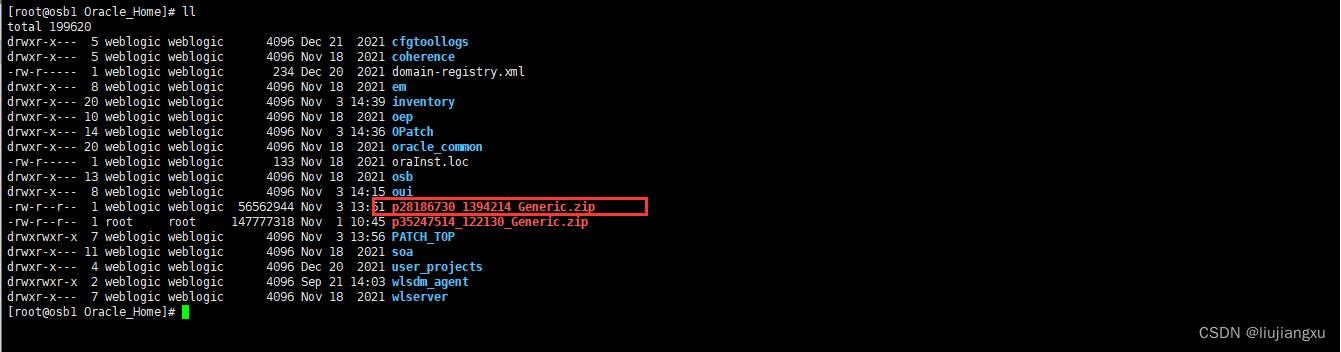

1.4 下载完成后上传weblogic服务器补丁目录,目录根据自己安装修改

/home/weblogic/Oracle/Middleware/Oracle_Home

- 解压文件至PATCH_TOP

[root@osb1 Oracle_Home]# unzip -d PATCH_TOP/ p35247514_122130_Generic.zip

1.5 打补丁报错,提示Opatch版本过低

[root@osb1 Oracle_Home]# ./OPatch/opatch apply ./PATCH_TOP/35247514/

...

Oracle Interim Patch Installer version 13.9.2.0.0

Copyright (c) 2023, Oracle Corporation. All rights reserved.

Oracle Home : /home/weblogic/Oracle/Middleware/Oracle_Home

Central Inventory : /home/weblogic/oraInventory

from : /home/weblogic/Oracle/Middleware/Oracle_Home/oraInst.loc

OPatch version : 13.9.2.0.0

OUI version : 13.9.2.0.0

Log file location : /home/weblogic/Oracle/Middleware/Oracle_Home/cfgtoollogs/opatch/opatch2023-11-02_13-44-35PM_1.log

OPatch detects the Middleware Home as "/home/weblogic/Oracle/Middleware/Oracle_Home"

Verifying environment and performing prerequisite checks...

Prerequisite check "CheckMinimumOPatchVersion" failed.

The details are:

The OPatch being used has version 13.9.2.0.0 while the following patch(es) require higher versions:

Patch 35247514 requires OPatch version 13.9.4.2.5.

Please download latest OPatch from My Oracle Support.

UtilSession failed: Prerequisite check "CheckMinimumOPatchVersion" failed.

Log file location: /home/weblogic/Oracle/Middleware/Oracle_Home/cfgtoollogs/opatch/opatch2023-11-02_13-44-35PM_1.log

二. Opatch下载

2.1 补丁位置详情查看

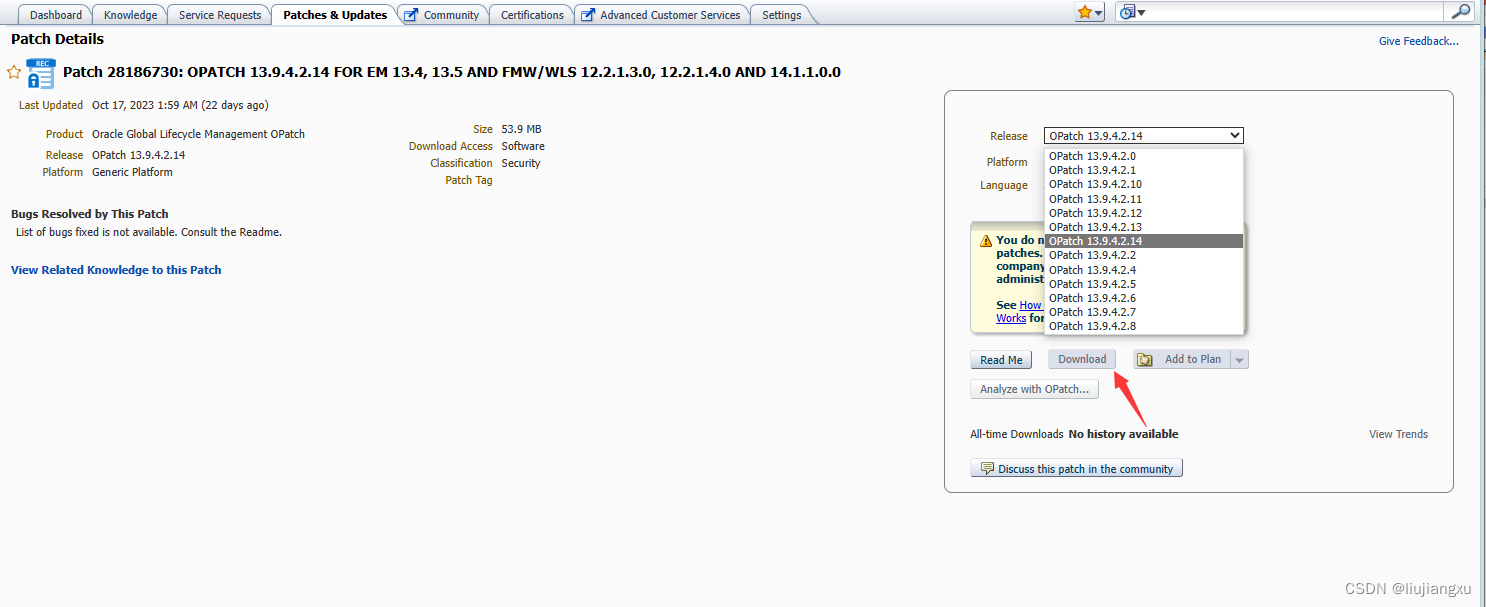

2.2 选择对应weblogic版本,选择Patch 28186730

2.3 下载对应Opatch补丁工具,权限下载

三. Opatch版本升级

3.1 上传文件至补丁目录

/home/weblogic/Oracle/Middleware/Oracle_Home

3.2 解压文件至PATCH_TOP名称为6880880

[root@osb1 Oracle_Home]# unzip -d PATCH_TOP/ p28186730_1394214_Generic.zip

[root@osb1 Oracle_Home]# ll PATCH_TOP/

total 20

drwxr-x--- 4 weblogic weblogic 4096 Nov 22 2017 22526026

drwxr-x--- 4 weblogic weblogic 4096 Jun 27 2018 27912627

drwxr-x--- 4 weblogic weblogic 4096 Oct 2 2020 31961038

drwxr-xr-x 2 weblogic weblogic 4096 Oct 7 07:20 6880880

3.3 命令执行,针对Opatch升级(报错swap分区必须存在512MB,自行解决)

[root@osb1 Oracle_Home]# java -jar ./PATCH_TOP/6880880/opatch_generic.jar -silent oracle_home=/home/weblogic/Oracle/Middleware/Oracle_Home/

3.4 查看版本信息(成功)

[root@osb1 OPatch]# ./opatch version

OPatch Version: 13.9.4.2.14

OPatch succeeded.

四. 修复Opatch版本问题后更新安全补丁

| 命令 | 描述 |

|---|---|

| opatch apply | 此命令将临时修补程序从当前目录应用于 Oracle 主目录。必须将 ORACLE_HOME 环境变量设置为要修补的 Oracle 主目录 |

| opatch napply | 此命令应用多个修补程序 |

| opatch lsinventory | 此命令列出特定 Oracle 主目录的清单,或显示可以找到的所有安装。此命令没有任何必需的选项 |

| opatch rollback | 此命令从引用 ID 指示的相应 Oracle 主目录中删除现有的一次性修补程序 |

| opatch nrollback | 此命令可同时回滚多个临时补丁 |

4.1 命令执行

- 升级补丁工具目录

/home/weblogic/Oracle/Middleware/Oracle_Home/OPatch

4.2 再次打补丁操作

切换到weblogic用户

[weblogic@osb1 OPatch]$ ./opatch apply ../PATCH_TOP/35247514/

Oracle Interim Patch Installer version 13.9.4.2.14

Copyright (c) 2023, Oracle Corporation. All rights reserved.

Oracle Home : /home/weblogic/Oracle/Middleware/Oracle_Home

Central Inventory : /home/weblogic/oraInventory

from : /home/weblogic/Oracle/Middleware/Oracle_Home/oraInst.loc

OPatch version : 13.9.4.2.14

OUI version : 13.9.4.0.0

Log file location : /home/weblogic/Oracle/Middleware/Oracle_Home/cfgtoollogs/opatch/opatch2023-11-10_15-53-33PM_1.log

OPatch detects the Middleware Home as "/home/weblogic/Oracle/Middleware/Oracle_Home"

Verifying environment and performing prerequisite checks...

OPatch continues with these patches: 35247514

Do you want to proceed? [y|n]

y

User Responded with: Y

All checks passed.

Please shutdown Oracle instances running out of this ORACLE_HOME on the local system.

(Oracle Home = '/home/weblogic/Oracle/Middleware/Oracle_Home')

Is the local system ready for patching? [y|n]

y

User Responded with: Y

Backing up files...

Applying interim patch '35787725' to OH '/home/weblogic/Oracle/Middleware/Oracle_Home'

Patching component oracle.wls.core.app.server, 12.2.1.3.0...

Patch 35247514 successfully applied.

Log file location: /home/weblogic/Oracle/Middleware/Oracle_Home/cfgtoollogs/opatch/opatch2023-11-10_15-53-33PM_1.log

OPatch succeeded.

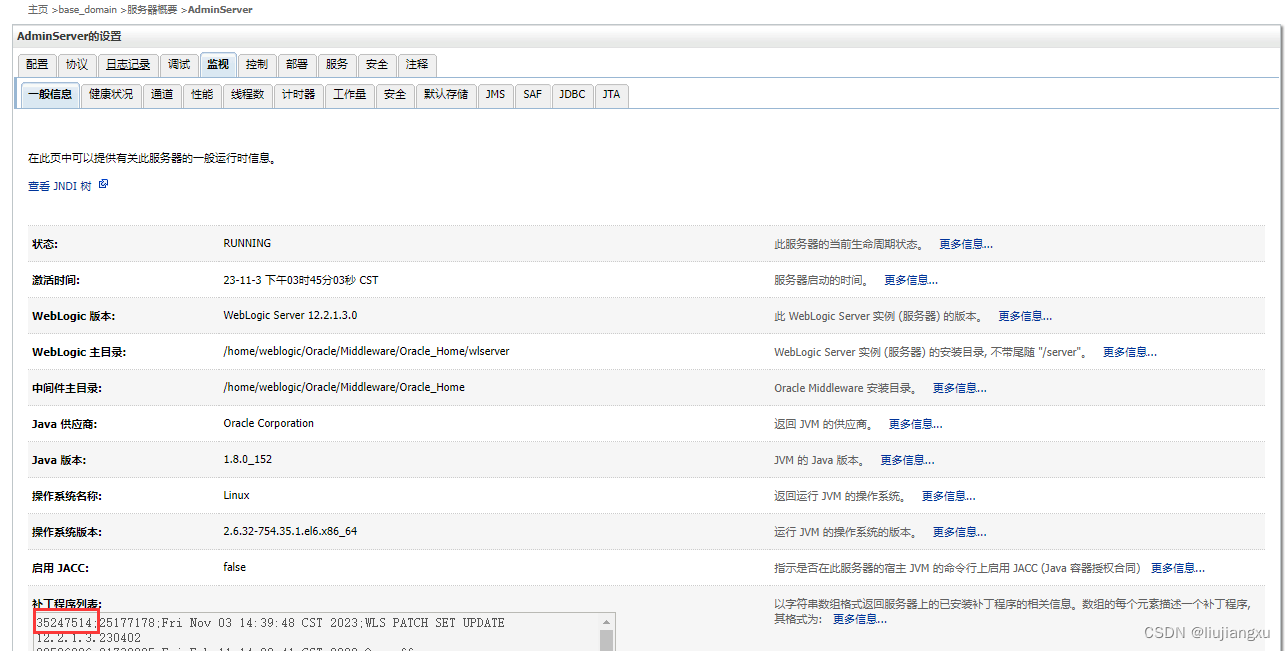

4.3 验证补丁内容

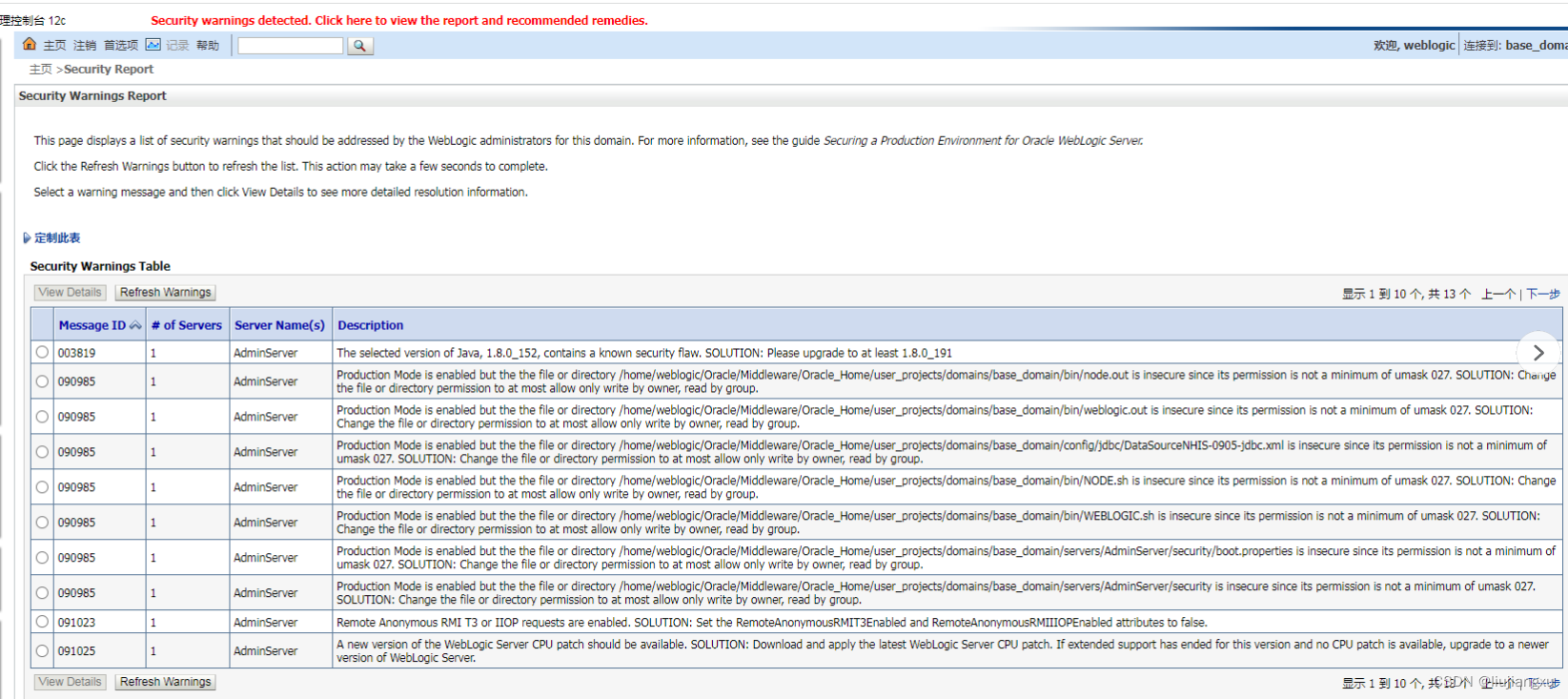

五. weblogic内部检测告警处理

090985:

一半属于umask权限问题,chmod重新编辑权限即可

003819:

jdk版本至少升级到 1.8.0_191,

#换本地jdk版本后手动将配置修改为对应版本:

[root@osb1 bin]# cat /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/base_domain/bin/setDomainEnv.sh |grep jdk

SUN_JAVA_HOME="/usr/local/jdk1.8.0_221"

DEFAULT_SUN_JAVA_HOME="/usr/local/jdk1.8.0_221"

JAVA_HOME="/usr/local/jdk1.8.0_221"

091030:

启用 JDBC RMI 安全性 对于数据源:

如果尚未执行此操作,请在管理控制台的“更改中心”中单击“锁定并编辑”。

在左窗格中 在控制台中,展开“环境”,然后选择“服务器”。

选择“配置”选项卡,然后选择“常规”。

单击“高级”。

在“RMI JDBC 安全性”中,选择“安全”。

如果使用 Secure 的值,则 需要配置的 SSL 侦听端口。

如果使用 Compatibility 的值,则 服务器实例允许通过不安全的通道进行通信 应用程序的主题,并且不检查入站管理员 使用 RMI 访问数据源时的身份验证。此设置 反映了 RMI 访问数据的旧实现行为 source 并且是一个潜在的安全漏洞,因为它提供了 客户端对数据库的不受控制的访问。

要激活这些更改,请在管理控制台的“更改中心”中,单击“激活更改”。

并非所有更改都会立即生效,有些更改需要重新启动

091023:

在管理控制台的“更改中心”中,单击“锁定并编辑”。

在控制台左侧窗格中的“域结构”下,选择域名base_domain。

选择“安全性”>“常规”,然后展开“高级”节点。

清除“通过 IIOP 进行远程匿名 RMI 访问”和“通过 T3 进行远程匿名 RMI 访问”复选框。

单击“保存”,然后在“更改中心”中单击“激活更改”。

091032:

使用jdk,通过keytool生成密钥对 CN=$HOST -validity day

#一、自签证书

[root@osb1 bin]# ./keytool -genkey -v -alias h3 -keyalg RSA -keysize 512 -keypass h3passwd -dname "CN=10.1.74.62, OU=NONE, O=NONE, L=BEIJING, ST=BEIJING, C=CN"

-validity 1095 -keystore /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks -storepass h3passwd

Generating 512 bit RSA key pair and self-signed certificate (SHA256withRSA) with a validity of 1,095 days

for: CN=10.1.74.62, OU=NONE, O=NONE, L=BEIJING, ST=BEIJING, C=CN

[Storing /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks]

Warning:

The generated certificate uses a 512-bit RSA key which is considered a security risk.

The JKS keystore uses a proprietary format. It is recommended to migrate to PKCS12 which is an industry standard format using "keytool -importkeystore -srckeystore

/home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks -destkeystore /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks -deststoretype pkcs12".

#二、生成密钥

[root@osb1 bin]# keytool -certreq -v -alias h3 -file /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/cert_request.pem

-keypass h3passwd -storepass h3passwd -keystore /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks

Certification request stored in file </home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/cert_request.pem>

Submit this to your CA

Warning:

The generated certificate request uses a 512-bit RSA key which is considered a security risk.

The JKS keystore uses a proprietary format. It is recommended to migrate to PKCS12 which is an industry standard format using "keytool -importkeystore -srckeystore

/home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks -destkeystore /home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks -deststoretype pkcs12".

#三、配置密钥库:

域结构--> base_domain --> 环境 --> 服务器 --> AdminServer (管理) --> 配置 --> 密钥库

密钥库:更改---> 定制身份和定制信任

#身份

1. 定制身份密钥库:/home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks

2. 定制身份密钥库类型:jks

3. 定制身份密钥库密码短语:h3passwd

4. 确认定制身份密钥库密码短语:h3passwd

#信任

5. 定制信任密钥库:/home/weblogic/Oracle/Middleware/Oracle_Home/user_projects/domains/weblogic_identity.jks

6. 定制信任密钥库类型:jks

7. 定制信任密钥库密码短语:h3passwd

8. 确认定制信任密钥库密码短语:h3passwd

#三、配置SSL信息:

域结构--> base_domain --> 环境 --> 服务器 --> AdminServer (管理) --> 配置 --> SSL

9. 私有密钥别名:h3

10. 私有密钥密码短语:h3passwd

11. 确认私有密钥密码短语:h3passwd

#四、启动SSL监听:

域结构--> base_domain --> 环境 --> 服务器 --> AdminServer (管理) --> 配置 --> 一般信息 --> 启用 SSL 监听端口(勾选保存)

091025:(版本更新)

新版本的 WebLogic Server CPU 补丁应该可用。解决方案:下载并应用最新的 WebLogic Server CPU 补丁。如果此版本的扩展支持已结束,并且没有可用的 CPU 补丁,请升级到较新版本的 WebLogic Server

091026:

查找最近年份于自己weblogic对应版本打补丁解决